|

|

|

| به گزارش ایتنا به نقل از zdnet، اوکراین سرویس امنیت روسیه را عامل اصلی حمله سایبری اخیر پتیا و نابودی دادگان مهم و گسترش ترس و وحشت قلمداد میکند.سرویس امنیت ملی اوکراین، روز شنبه گفت این حمله که در اوکراین آغاز شده و روز سه شنبه به سراسر جهان کشیده شد، توسط همان هکرهایی انجام شد که در ۲۰۱۶ به شبکه برق این کشور نیز حمله کردند.با اینکه سیاستمداران اوکراینی خیلی زود روسیه انگشت اتهام را به سوی روسیه نشانه گرفتند، اما یکی از سخنگویان کرملین این اتهامات را بیاساس میداند.گفتنی است شرکتهای امنیت سایبری در حال تلاش هستند تا دریابند چه افرادی در پس این کرم کامپیوتری(که با نام NotPetya نیز شناخته میشود و نزدیک به شصت کشور را آلوده ساخته)، قرار دارند.سرویس امنیت ملی اوکراین میگوید: «اطلاعات موجود، از جمله اطلاعاتی که از طریق همکاری با شرکتهای بینالمللی آنتیویروس حاصل شده، نشان میدهند همان گروهی که در دسامبر ۲۰۱۶ و با استفاده از TeleBots و BlackEnergy به سیستمهای مالی، حمل و نقل و زیرساختهای انرژی اوکراین حمله کرد، در پس این حمله قرار داشتهاند.»گفتنی است روسیه و اوکراین از سال ۲۰۱۴ که روسیه شبه جزیره کریمه را به خود ملحق کرد، با یکدیگر در کشمکش هستند.سرویس امنیت ملی اوکراین روز جمعه در بیانیهای گفته بود که در ماه مه و ژوئن، تجهیزاتی ضبط کرده که متعلق به نمایندگان روسیه برای انجام حملات سایبری علیه اوکراین و سایر کشورها بودهاند.در این بیانیه آمده است: «هدف اصلی این ویروس تخریب دادگان مهم، ایجاد اختلال در کار نهادهای دولتی و خصوصی اوکراین، و گسترش وحشت در میان مردم بوده است.» |

|

ادامه مطلب »

|

|

|

|

|

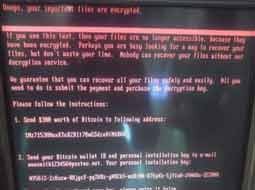

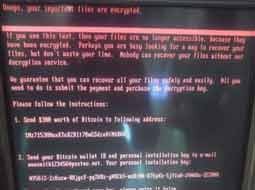

| رایانههای سراسر جهان بار دیگر مورد هجوم یک ویروس جدیدی به نام «پتیا» قرار گرفته اند. این درحالی است که سیستمهای کنترل اشعههای رادیواکتیو در چرنوبیل و همین طور یک کارخانه داروسازی در آمریکا با مشکل روبرو شده است. این حمله از اوکراین آغاز شد. نخست شبکه توزیع برق، فرودگاه و بانک ملی این کشور و شرکتهای مخابراتی آن از بروز مشکلاتی خبر دادند که پس از آن سریع در سراسر اروپا منتشر شد. شرکتهایی در نروژ، روسیه، دانمارک و فرانسه نیز از بروز مشکلاتی در سیستمهای خود خبر دادند. ویروس مذکور سیستمهای رایانهای شرکتهای داروسازی «مرک شارپ» و «دوم »در آمریکا را نیز آلوده کرده است.این ویروس از قربانیان می خواهد تا مبلغی را به عنوان باج به یک حساب ناشناس آنلاین واریز کنند تا فایلهایشان دوباره قابل دسترسی شود. تا به حال آمار دولتی حاکی از آن است که ۱۹ عملیات پرداخت به این حساب ناشناس انجام شده است. رقم کل این پرداختها بالغ بر هزاران پوند میشود.این درحالی است که محققان امنیت سایبری هشدار داده اند ویروس پتیا بزرگتر و خطرناکتر از ویروس واناکری است که چندی قبل رایانه های جهان را آلوده کرد. |

|

ادامه مطلب »

|

|

|

|

|

| به گزارش ایتنا از ایسنا، هنگام کار با اینترنت و یا باز کردن ضمائم پست الکترونیک ارسالی به شما، ممکن است با فایلهایی مواجه شوید که از نظر آلودگی به بدافزار به آنها مشکوک شوید.مرکز ماهر (مرکز مدیریت امداد و هماهنگی عملیات رخدادهای رایانهای) در ادامه توسعه راهکارها و ابزارهای امنیتسنجی خود، اقدام به راهاندازی سامانه ویروسکاو کرده است. این سامانه یک پویشگر بدافزار چند موتوره مجهز به ۱۰ آنتیویروس بهروز است.کاربران میتوانند در هنگام مواجهه با هرگونه فایل مشکوک، به آدرس scanner.certcc.ir مراجعه و اقدام به بارگذاری فایل در سامانه کرده و از نتایج پویش آن توسط آنتیویروسهای مختلف مطلع شوند.در این سامانه امنیت و محرمانگی فایلهای بارگذاری شده مورد نظر قرار داشته و آنتیویروسها به صورت کاملا آفلاین هستند.با استفاده از این ابزار قادر خواهید بود تا فایل مورد نظر خود را با حدود ۱۰ آنتیویروس که به صورت مداوم توسط مرکز ماهر بهروزرسانی می شوند، پویش کرده و نتایج آن را ملاحظه کنید.همچنین در صورتی که فایل مورد نظر شما قبلا توسط کاربران سیستم پویش شده باشد، نتایج پویشهای قبل را نیز ملاحظه خواهید کرد. درصورت ممانعت آنتیویروس شما برای ارسال یک فایل مشکوک، میتوانید فایل مشکوک را به صورت زیپشده و با رمز ۱۲۳۴۵۶ نیز بارگذاری کنید. |

|

ادامه مطلب »

|

|

|

|

|

| به گزارش ایتنا از مهر، سومین نشست از سلسله نشستهای تخصصی در حوزه فناوری اطلاعات با موضوع « روشهای استاندارد پاکسازی سیستمهای آلوده و شرایط پیش از نصب آنتی ویروس» ۲۹ تیر ماه در فرهنگسرای فناوری اطلاعات برگزار می شود.در این نشست امیر صفری فروشانی کارشناس امنیت اطلاعات و نرم افزارهای آنتی ویروس، با هدف آشنایی کاربران و متخصصین حوزه فناوری و شبکه درباره روشهای نصب آنتی ویروس و شرایط ویروس یابی سیستمهای آلوده سخنرانی می کند.از آنجایی که امروزه یکی از مشکلات جدی کاربران آلودگی سیستمها به ویروسها و تروجانها است، آشنایی با روشهای استاندارد دارای اهمیت بسیار زیادی خواهد بود. |

|

ادامه مطلب »

|

|

|

|

|

| به گزارش ایتنا از سایت پلیس فتا، سرهنگ "كامبيز اسماعيلي" در گفت و گو با خبرنگار پايگاه خبري پليس گفت: «بدافزار CryptoLocker، بدافزاري است که اطلاعات قرباني را رمزگذاري کرده و براي بازگشايي آن از کاربر اخاذي ميکند و شانس دومي هم به قربانيان خود ميدهد تا اگر تغيير عقيده دادهاند، باج درخواستي را پرداخت کنند و اطلاعات خود را بعد از رمزگشايي باز پس بگيرند.»وي گفت: «اين بدافزار انواع فايلها را بر روي سيستم قربانيان خود رمزگذاري و براي کاربر غير قابل دسترس ميکند.»رئيس پليس فتا كرمان بيان داشت: «اين بدافزار سپس از کاربر درخواست باج، بهصورت Bitcoin يا همان واحد پولي اينترنتي ميکند تا کليد رمزگذاري را براي بازگشايي فايلها در اختيار او بگذارد.اسماعيلي افزود:بدافزارهايي که در گروه Ransomware يا همان باجگيرها قرار ميگيرند، معمولاً راهکاري براي بازگشايي فايلها بدون پرداخت باج وجود دارد، اما در مورد بدافزار CryptoLocker بههيچوجه امکان بازگشايي فايلها بدون آن کليد نيست.رئيس پليس فتا كرمان در پايان توصيه كرد:به دليل اين كه اين بدافزار از طريق ايميل ارسال ميشود از بازكردن لينكهاي ناشناس خودداري كنيد و با تهيه و نگهداري بايگاني کامل و بهروز، خود را از قربانيشدن در اين فرآيند پرهزينه و مجرمانه رها كنيد.منبع: پلیس فتا |

|

ادامه مطلب »

|

|